服务热线

400-607-9299

2010年伊朗“震网”病毒事件为世人敲响了工业控制系统网络安全的警钟。短短几年内,全球范围内针对工控系统攻击事件的数量大幅提升,2013年,美国的ICS-CERT(工业控制系统应急响应小组)就响应了全球范围内共256件工控安全事件。在相继发现了Duqu病毒、火焰病毒等同样针对工控系统的病毒之后,2014年春,Havex病毒在能源行业大规模爆发,呈现出强烈的行业横向蔓延趋势。Havex病毒相较之前的震网等病毒,其攻击手段更隐蔽、病毒变种更多、网络传播更迅速,工控网络特点针对性强、可造成的危害也更巨大。Havex病毒以及之后出现的Sandworm病毒标志着工业控制网络安全已进入了APT2.0时代。

网络安全方面:

Ø 互联系统无隔离:各互联子系统的安全级别不一样,综合监控系统缺乏与互联子系统的网络隔离措施,各系统之间存在互相访问的可能性。

Ø 集成系统无隔离:各集成子系统的安全级别不一样,综合监控系统缺乏与集成子系统的网络隔离措施,各系统之间存在互相访问的可能性。

Ø 边界隔离措施不完备:部署传统信息安全防护设备,不能对进出网络的信息内容进行过滤,不能实现对应用层协议命令级的控制。

Ø 边界隔离策略不精确:部署传统信息安全防护设备,仅能够基于5元组做访问控制,不识别综合监控系统业务流量,缺少为数据流提供明确的允许或拒绝访问的能力。

主机安全方面:

Ø 防病毒软件可用性差:传统的防病毒软件对综合监控系统的应用无法识别,经常出现误杀的情况传统的防病毒软件样本库更新和升级频繁,与互联网隔离的综合监控系统操作困难。

Ø USB接口管理无支撑:虽然综合监控系统的工作站、服务器的USB接口不允许随便接入存储设备,但没有技术支撑,管理制度形同虚设。

Ø 控制设备的漏洞未知:ISCS综合监控系统的控制设备多为嵌入式系统和工业应用,由供应商自己开发,很多系统存在未知漏洞,容易被黑客利用,但运营者却对这些漏洞不清楚。

Ø 数据备份无加密:综合监控系统的数据非常关键,虽然设置了冗余网络、冗余服务器,但在存储备份的过程中确实加密措施,存在被窃取的风险。

行为审计方面:

Ø 入侵行为不可见:针对IS蔽性非常强,会使用正常的应用做异常的操作,没有专门的设备很难发现入侵行为。

Ø 安全事件查不到:出现安全事件后,没有审计记录和追溯的手段,最后不了了之,下次攻击照样来。

Ø 关键资产不掌握:对综合监控系统的工作站、服务器、控制器的资产厂家、型号、版本的信息不掌握,很难采取有针对性的防御措施。

Ø 安全风险不了解:系统的安全风险状态、风险系数、与标准要求的差距不了解。

运维管理方面:

Ø 综合监控系统的信息安全管理不完善,缺少重要的信息安全岗位、缺少人员的信息安全的管理和培训。

Ø 缺少对安全防护设备的综合管理和运维,各设备单打独斗,没有形成安全合力。

Ø 软件的变更、配置变更等操作没有严格的测试验证制度,缺少测试验证环境。

Ø 缺少安全防护应急预案,存在内容不完整、相关要求缺乏可操作性等问题,无法在真正的事故中及时响应和恢复系统并最终影响到企业生产。

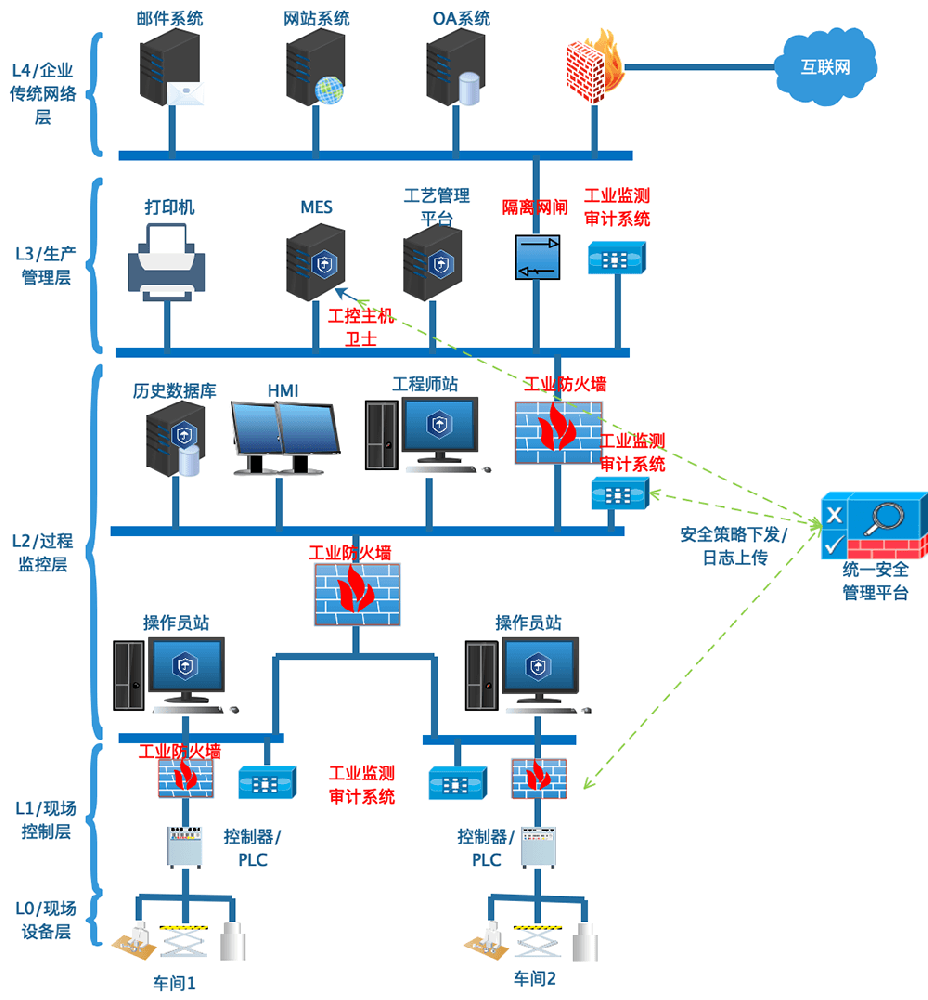

方案说明:

Ø 部署工控安全主机卫士,用于保护工作站主机免受病毒等各种非法攻击,可以有效管控主机的USB等外部端口;

Ø 部署工业防火墙,对不同的安全区之间以及安全区内不同安全域边界进行安全防护,阻止网络攻击在不同区域间渗透,保障关键资产和业务的安全。另外基于采用白名单策略防护,工业防火墙阻止了一切不可信的数据和操作行为,最大程度的防范未知威胁;

Ø 部署工控安全监测审计平台,实时检测出针对工业协议的网络攻击、误操作、违规操作、非法IP或非法设备接入以及病毒的传播并实时报警,帮助客户及时采取应对措施,减少系统异常风险。平台能够详实记录一切网络通信行为,包括指令级的工业控制协议通信记录,并且提供回溯功能,为工业控制系统的安全事故调查提供坚实的基础。

Ø 部署工业安全管控平台,实现对所属工控安全设备的统一集中管理,提升运维人员工作效率,降低出错风险,实现安全风险从发现到预警到处置的流程闭环,通过贴近用户场景的科技感大屏,帮助用户全方位地了解当前网络的资产分布和威胁态势。

Ø 落实等保2.0以“一个中心,三重防护”为网络安全技术设计的总体思路,其中一个中心即安全管理中心,三重防护即安全计算环境、安全区域边界、安全通信网络。

Ø 安全管理中心实现在系统管理、安全管理、审计管理三个方面实现集中管控,从被动防护转变到主动防护,从静态防护转变到动态防护,从单点防护转变到整体防护,从粗放防护转变到精准防护。

Ø 三重防护要求企业通过安全设备和技术手段实现身份鉴别、访问控制、入侵防范、数据完整性、保密性、个人信息保护等安全防护措施,实现平台的全方位安全防护。

Ø 信息系统运营、使用单位通过开展等级保护工作可以发现系统内部的安全隐患与不足之处,可通过安全整改提升系统的安全防护能力,降低被攻击的风险。

上一篇:恒岳安全渗透测试服务方案

下一篇:安全运维审计